Общие сведения

Avanpost FAM позволяет обеспечить 2FA для пользователей, выполняющих подключение при помощи стандартного VPN-клиента операционной системы (например, Microsoft Windows VPN) к VPN-серверу на базе Mikrotik, в частности в текущей инструкции – с использованием протокола PPTP. В инструкции описывается настройка 2FA для Mikrotik VPN с использованием RADIUS-сервера Avanpost FAM и различные сценарии использования 2FA для Mikrotik VPN.

Сценарий взаимодействия Mikrotik VPN с Avanpost FAM для аутентификации:

- Пользователь подключается к VPN, вводит логин и пароль в стандартный VPN-клиент операционной системы. VPN-клиент подключается к VPN-серверу на базе Mikrotik.

- Mikrotik по протоколу RADIUS подключается к службе RADIUS Avanpost FAM, выполняет проверку логина и пароля по одному из настроенных методов аутентификации RADIUS-протокола.

- Если для Mikrotik на стороне Avanpost FAM настроена проверка дополнительных факторов аутентификации, то Mikrotik запрашивает у пользователя проверку этих факторов в фоновом режиме.

- После успешной проверки аутентификаторов в соответствии с настроенным сценарием аутентификации пользователь успешно подключен к VPN.

Для Mikrotik VPN в качестве второго фактора (2FA) возможно использование следующих методов аутентификации:

Для выполнения настройки 2FA в Mikrotik VPN в соответствии с настоящей инструкцией должны быть выполнены следующие предварительные условия:

- Установлен в сети Mikrotik, настроен VPN-сервер.

- Установлен АРМ с VPN-клиентом, который может выполнить подключение по VPN к Mikrotik VPN.

- Установлен в сети компонент Avanpost FAM Server.

Если необходима аутентификация через:

- Мобильное приложение Avanpost Authenticator, то требуется установить компонент Avanpost FAM Mobile Authenticator Service;

- Telegram, то требуется настроить подключение к Telegram Bot API;

- Мобильное приложение SafeTech PayControl, то требуется установить сервер SafeTech PayControl.

Настройка

Настройка подключения Mikrotik к RADIUS-серверу Avanpost FAM

На стороне Mikrotik необходимо выполнить следующие настройки:

- Создать пул адресов для VPN подключений (IP-Pool).

- Создать профиль PPTP подключения (PPP-Profiles).

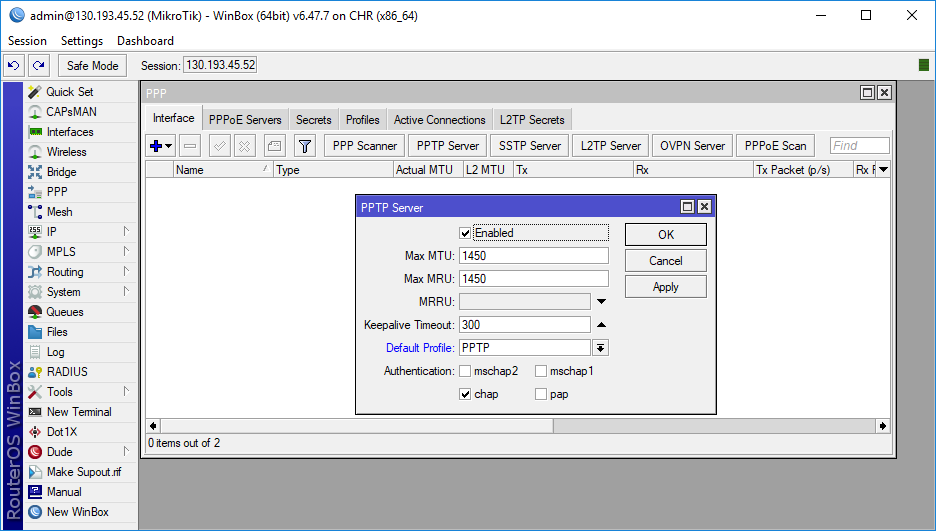

- Включить PPTP сервер (PPTP, вкладка Interface, кнопка PPTP server).

Активировать флаг «Enabled».

Указать параметры:

- Default Profile – PPTP;

- Authentication – флаг CHAP:- В IP-Firewall создать правила.

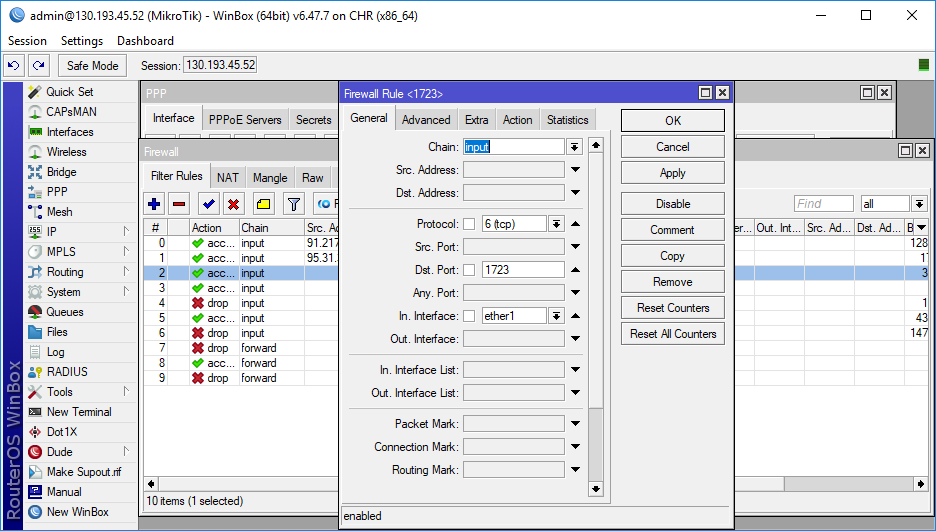

- первое разрешает входящие подключения по протоколу TCP на порту 1723:

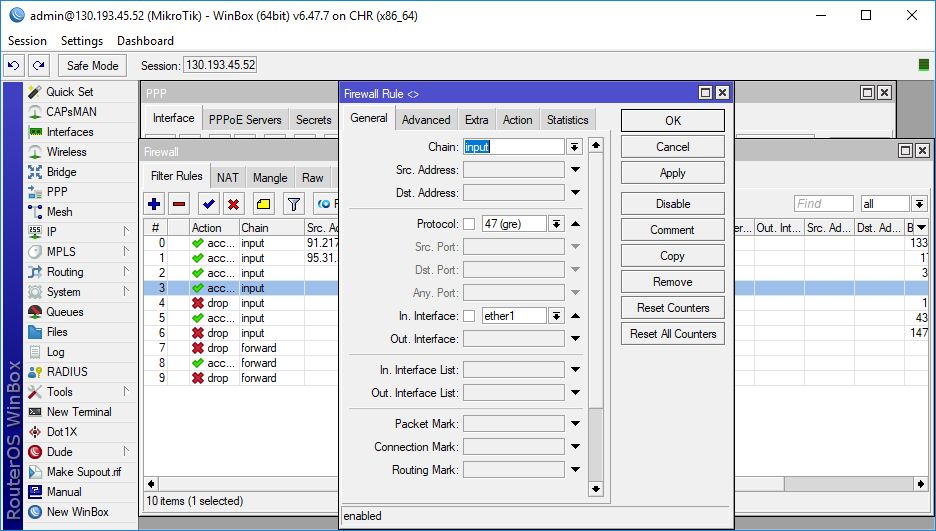

- второе правило разрешает GRE: Настроить подключение к RADIUS-серверу системы Avanpost FAM:

На вкладке RADIUS добавить RADIUS server:

- сервис - указать «ppp»;

- заполнить поля адреса RADIUS сервера;

- протокол оставить UDP;

- указать секрет;

- порты стандартные;

- увеличить время таймаута сервера (от 30 секунд и более).

Настройка на стороне Avanpost FAM

На стороне административной консоли Avanpost FAM необходимо выполнить следующие настройки:

- Создать и настроить приложение с типом RADIUS, указав для него в карточке приложения на вкладке «Настройки»:

- Флаг

IP-адрес как идентификатор– выключен. NAS IP (Source IP)–IP-адрес сервера Mikrotik.- Протокол аутентификации –

CHAP. - Флаг

Поддержка Access-Challenge– выключен.

- Флаг

- В разделе «Разделяемые секреты RADIUS» создать RADIUS-секрет, указав для него в IP-адрес с маской подсети сервера Mikrotik VPN либо подсеть (диапазон IP-адресов), из которой обращается Mikrotik VPN.

- Создать и настроить группу доступа, добавив в неё созданное приложение и пользователей, которые должны иметь доступ к приложению.

Проверка настройки

- Запустить системный VPN-клиент, в котором заданы параметры подключения к VPN на базе Mikrotik.

- Указать логин и пароль.

Если требуется - выполнить дополнительную аутентификацию в соответствии с настроенным сценарием аутентификации.

В результате пользователь должен быть успешно подключен к VPN на базе Mikrotik.

Сценарии использования

Загрузка пользователей Mikrotik VPN из домена (LDAP)

Чтобы пользователи из домена проходили 2FA/MFA при аутентификации в Mikrotik VPN, необходимо использовать встроенную в Avanpost FAM функцию интеграции с LDAP-каталогами (Microsoft Active Directory, FreeIPA, openldap, Avanpost DS и т.д.). В рамках этой функции можно настроить LDAP-фильтры, которые обеспечат загрузку в Avanpost FAM только тех пользователей, которые будут использовать 2FA/MFA/SSO в Mikrotik VPN. Таким образом можно подключить несколько доменов.

Контроль попыток аутентификации пользователей к Mikrotik VPN через Avanpost FAM

Для контроля попыток аутентификации в Mikrotik VPN необходимо использовать журнал событий безопасности, доступный в административном интерфейсе системы и посредством syslog.

Управление доступом пользователей к Mikrotik VPN через Avanpost FAM

Для предоставления доступа пользователю его необходимо включить в группу, которая имеет доступ к созданному приложению. Также можно реализовать автоматическое включение/исключение пользователя из группы в рамках синхронизации с LDAP-каталогом.

Для отзыва доступа у пользователя необходимо исключить его из группы, которая имеет доступ к созданному приложению.

Аутентификация в Mikrotik VPN с 2FA при помощи push-подтверждения в мобильном приложении-аутентификаторе Avanpost Authenticator

Для Mikrotik VPN доступно использование push-аутентификации через мобильное приложение Avanpost Authenticator.

Управление доступом пользователей к Mikrotik VPN через домен (LDAP)

Avanpost FAM в рамках интеграции с LDAP-каталогом (Microsoft Active Directory, FreeIPA, openldap, Avanpost DS и т.д.) обеспечивает автоматизацию управления членством пользователей Mikrotik VPN в группах Avanpost FAM путём синхронизации членства пользователей в группах Avanpost FAM на основе членства пользователей домена в доменных группах.

Управление вторым фактором (2FA) для Mikrotik VPN через Avanpost FAM

Для настройки второго фактора, который будет использоваться для приложения Mikrotik VPN, необходимо перейти в административной консоли в карточку приложения на вкладку «MFA». В качестве первого шага аутентификации необходимо указать метод – Password. В качестве второго шага можно выбрать один из следующих факторов:

Управление вторым фактором (2FA) для отдельных групп сотрудников, подключающихся к Mikrotik VPN, через Avanpost FAM

Необходимо в административной консоли Avanpost FAM перейти в карточку группы на вкладку «MFA» и настроить дополнительный сценарий аутентификации. Пользователи, входящие в указанную группу, будут проходить аутентификацию с использованием второго фактора, заданного на указанной вкладке. Таким образом можно определить специфический сценарий 2FA для администраторов и других привилегированных пользователей, подключающихся к OpenVPN.

Аутентификация в Mikrotik VPN пользователя без настроенного второго фактора (2FA)

Если у пользователя не привязан аутентификатор, обязательный для подключения к OpenVPN, то система не сможет выполнить привязку аутентификатора в режиме диалога, так как Mikrotik VPN не поддерживает Access-Challenge. В этом случае следует планировать привязку аутентификаторов пользователей другими средствами.

Изменение метода проверки пароля в рамках RADIUS для Mikrotik VPN

Mikrotik VPN поддерживает следующие RADIUS-методы проверки пароля RADIUS-сервера Avanpost FAM:

- PAP;

- CHAP.